Apifox 投毒排查速查指令(Windows + macOS)

直接复制对应系统的指令以管理员/最高权限运行,有文件输出就代表已中招,立即按文末方法补救。

中毒新闻:https://mp.weixin.qq.com/s/GpACQdnhVNsMn51cm4hZig

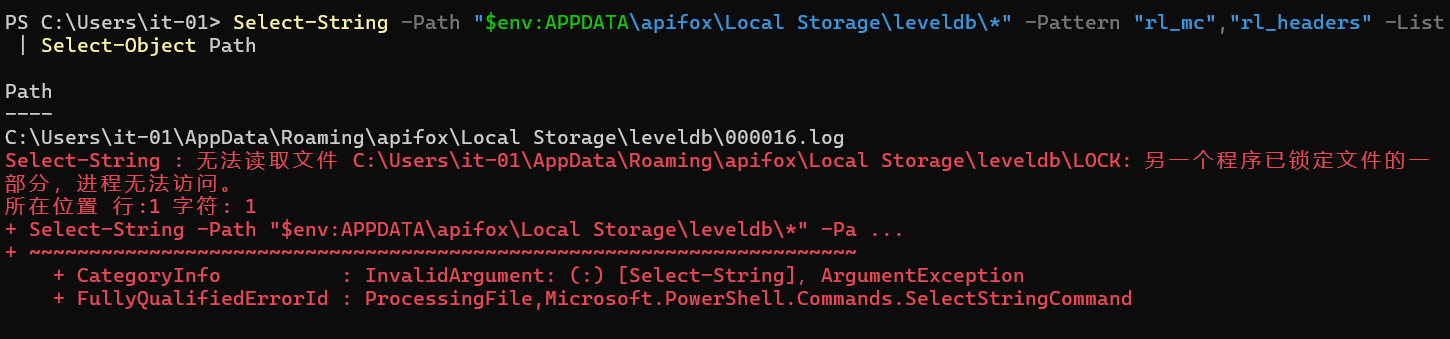

一、Windows 系统(必用 PowerShell 运行)

- 按下

Win + X,选择 Windows PowerShell (管理员) / 终端(管理员) 复制粘贴这条完整指令,回车执行:

Select-String -Path "$env:APPDATA\apifox\Local Storage\leveldb\*" -Pattern "rl_mc","rl_headers" -List | Select-Object Path

判定结果

✅ 无任何输出:安全,未投毒

❌ 输出了文件路径:已中招,立即补救

二、macOS 系统

- 打开 启动台 - 其他 - 终端

复制粘贴完整指令,回车执行:

grep -arlE "rl_mc|rl_headers" ~/Library/Application\ Support/apifox/Local\ Storage/leveldb

判定结果

✅ 无输出:安全

❌ 输出了文件名称:已中招,立即补救

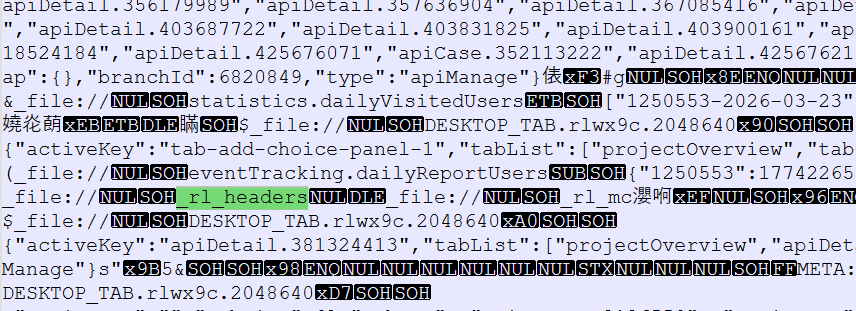

比如我就中招了。

解决方案

一、版本更新

立即更新至官方2.8.19及以上版本,该版本已将相关脚本内置到安装包中,不再动态加载,从根本上消除了对应的攻击向量。

二、感染排查

重点检查以下内容,确认设备是否被感染:

查看2026年3月4日至今的网络通信记录,确认是否存在与以下域名的通信:

- apifox.it.com

- cdn.openroute.dev

- 检查系统进程,排查是否存在异常的网络连接。

- 若具备条件,使用EDR工具对机器进行全面扫描。

三、凭证轮换

若在受影响时间段内使用过Apifox,需立即执行以下凭证轮换操作:

- 重新生成所有SSH密钥,并同步更新至所有服务器。

- 吊销并重新生成GitHub/GitLab的Personal Access Token。

- 检查公司内网,排查是否存在异常的登录记录。

四、网络防护

在防火墙和DNS层面封锁恶意域名,若有权限操作公司防火墙,将以下域名加入黑名单:

- apifox.it.com

- cdn.openroute.dev

- upgrade.feishu.it.com